GoLang��������˽� HTTPS ��

|

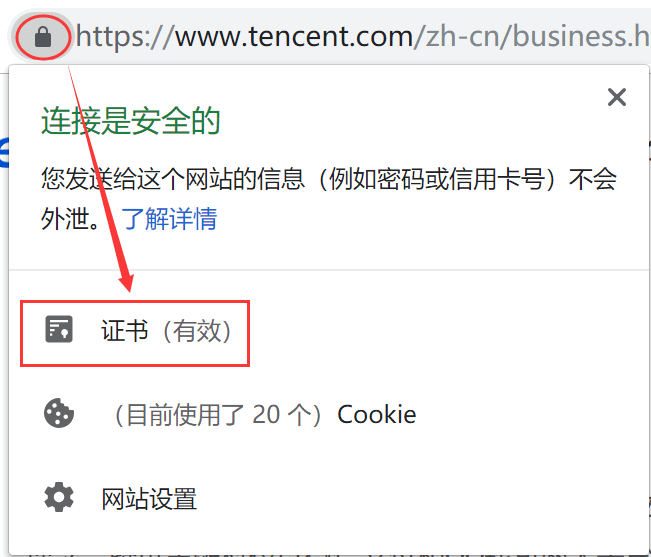

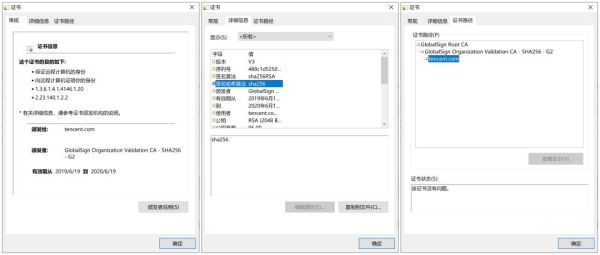

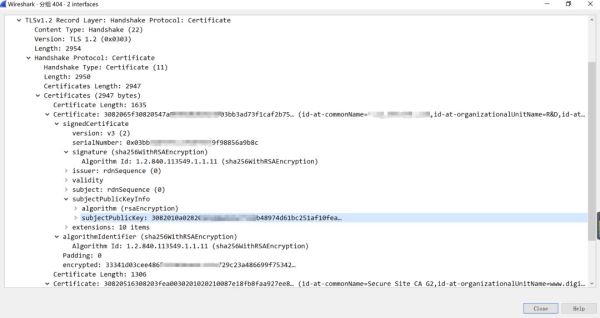

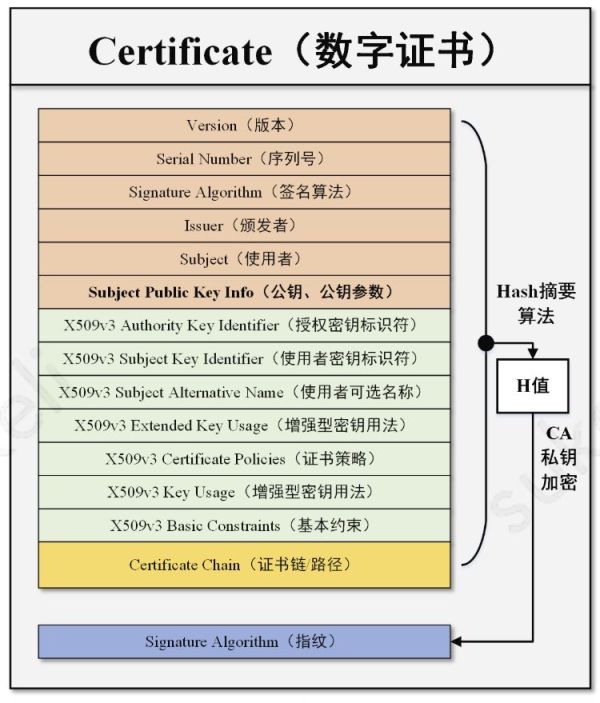

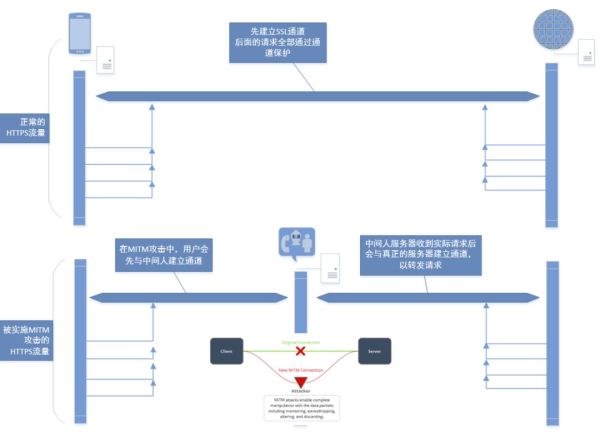

�ǿ�ٿƶ�����֤��Ľ����ǣ� ����֤��Ҳ�ƹ�����Կ֤�飬��ָ���ڵ�����Ϣ��е����ļ���Ϊ�������֤��֤��������ʵ�ֵ����ļ������Ժ������Եĵ������ݡ�����֤����һ����֤����֤����(Certification Authority����� CA)���е��ļ�������֤���������Ϊ������Ϣ��֤����֤����������ǩ��������ǩ����ָ�Ե�����ʽ���ڣ��������ڵ����ļ������ڱ�ʶ�����ļ���ǩ������ʾ�Ըõ����ļ����ݸ�����ʹ�õĵ������ֱ�ʶ�� ץ�ص㣺����֤����������������֤�� ���ȣ�����֤��=������Ϣ+����ǩ���� Windows �£����ǿ����� Chrome ������ϵ����ַ����“��”��Ǻ������������ŵ��“֤��”���ɿ���ͨ�� HTTPS ���ʸ÷�����ʱ������֤�顣����������£� ֤��“����”ҳ�棬�ǹ��ڸ�֤���һ����ͳ���ܣ�����ǩ����֤��� CA ��������֤�������(�䷢��)��֤����Ч�ڡ� ֤��“��ϸ��Ϣ”ҳ�棬�Լ�ֵ����ʽչʾ������֤����������ݡ�(���Ľ���ϸ����֤������) ֤���“֤��·��”���Բ㼶�ṹչʾ�˴Ӹ�֤�������һֱ����֤���·���������֤������(���Ļ�չ������֤����) ������ Chrome ������ϵ�֤�飬��������ͨ�� Wireshark ץ��������������֤�飺 �Ա� Chrome �Ͽ���������֤��� Wireshark ץ���õ�������֤�飬���Կ������߳��ֵ�֤��������һ�µġ��ܽ�������һ������������֤������� ����ı�Ҫ��Ϣ���汾(version)�����к�(serialNumber)��ǩ���㷨(signatureAlgorithm)���䷢��(issuer)����Ч��(validity)��ʹ����(subject)����Կ��Ϣ(subjectPublicKeyInfo) �������չ��Ϣ(extension)������Կ��ʶ����֤����Ե� ����ǩ��(signature)��Ҳ��ָ�� ����Ϊ��ͼ�� 2. Ϊʲô������֤����? HTTPS �Ѿ���ͨ�����ݽ����˼��ܣ�Ϊʲô��Ҫ��֤����?˵�õ�“������֮���������������?” �������Ϊ��·�ڿ͡�������������������ֹ�����?(����)����һ�������������м��˹���(Man-In-The-Middle Attack��MITM ����)���Ľ���“�м���”�ڿͻ��˺ͷ���˶���֪�������£�����˫��֮�����������۸�ͨ����Ϣ�����̼���ͼ(ͼ���ԡ�HTTPS �м��˹���ʵ��(ԭ��·ʵ��)��)�� �� HTTPS �����ֽΣ�һ����Զ˷������Զ˷����Լ��Ĺ�Կ;��һ��δ��֤�Է������ݺ�Կ��ֱ��Э����Կ��“�м���”���������©���������м�ػ��˶Զ˵Ĺ�Կ���滻�����Լ��Ĺ�Կ�������ⲽ“�ô��˹�Կ”����˵“�Ŵ��˶Զ�”��ʹ�� HTTPS Ϊ����(��ԿЭ�̵ķǶԳƼ��ܺ�ͨ�����ݵĶԳƼ���)������Ŭ��ȫ�������� �ɼ����� HTTPS �У�“ȷ���Զ�������ȷ”��“ȷ���õ��Ĺ�Կ��ȷ”����������ͨ������ν��“����”��һ��ָ����ͨ��һ�˵�������IP ��ַ������Mac ��ַ�����ԣ�����֤��ͬʱ������ͨ��һ�˵�������Ϣ��Կ��Ϣ�� ��������֤����������д���(�ɱ�Ҫ����֤���ݵ�һ��ͨ�����紫����һ��)�������ζ��֤��Ҳ���ܻᱻ��ȡ�۸ġ����ʱ��Ȩ���� CA �����ͳ����ˣ������˸��취������һ��“��α��ʶ”— ����ǩ���������������£� signature = RSA(PriKey_CA, Hash(message)) ����¼��䣺����ǩ�����ɹ��������ȶ�ԭ������ϣ����һ�β��������ı�ӳ��ɹ̶����ȵ��ַ��ռ䣬�������� CA ������˽Կ����ζ����ַ������ܡ������������������Ч�ʡ� 3. ֤������ô������? Ҫ�˽�֤������ô��“������֤”����“��ð��”���ô� 2 ���Ƕ���˵���� ����֤�飬����Ҫ����֤���ݵ�һ�ˣ���Ҫ����һ���ܹ���֤�Լ����ݵ�֤�� ��֤֤�飬����Ҫ��֤�Է����ݵ�һ�ˣ��õ�֤�����֤�Զ˵����� ��ע�⣬������һ��ǰ�����֤���������Ȩ�� CA �����䷢�ģ���������Ч����;������һ�����ε�˽��֤�顣 (1) ����֤�� CA ������֤��ķ��౾�IJ����ۣ�����������������Ȩ�� CA ����ǩ����֤�飬������ DV��OV ���� EV��ֻ�ǰ�ȫǿ�����⣬����ԭ����һ���ġ� �ܽ�����֤��Ĺ��̣��û��� CA �����ύ�Լ�����Ϣ(������)��Կ(�û��Լ����ɵķǶԳƼ��ܹ�Կ������ TLS ���ֽκ���һ��Э����Կ��)��CA ������������֤�飬����ͼ�� ���༭��Ӧ����_����վ������ ����������վ���ݾ��������磬��������۽��������߸��˹۵㣬��������վ�������������ַ�������Ȩ�����뼰ʱ����ϵվ��ɾ���������! |

- ʹ�ù�ҵ����������Щ�洦��

- ����̸AI�������ϸ�Ӱ���ҵ�����壬����Ҫ�����ʱ�����

- �ձ����ģʵ����л����˷���

- ����Ŀǰ��С�����������ˣ�����������ֻ�����С�ȸ�

- �����˵������뷭�����Ϳ�ɭ���й��ҵ�����������

- ÿ��ʵ�ּ��ǧ���������ֲ�����ʹ�û����ˣ�

- 2020-2024���й������ʴ�������г��������о�����

- �ٶ�վ��ƽ̨������վ��������ҥ��

- Chegg.com�����Ĵ���ɾͳ�Խ10�����������

- Honest���¶����Ƶ�����ͥ�뱦������Ʒ������վ

- ��2020�굽��֮ǰ����Ӧ��֪����ʮ��Ƽ�����Ԥ��

- Խ���Ƽ�2020ȫ��Э�������˲�Ʒ�����ذ�����

- ���ֳ�ƽ̨���䣬�����Ʒ�ʵ������֮�У�

- ���������������������������ӿ�������˲���

- ȫ��λ�������ǣ��������ִ�ƽ̨���ɺ�����ֻ���

- Ϊʲô˵��ҵ������רҵ�ǵ�������רҵ��

- LaunchNow���Ѵ�ҵ���̱��һ����Ϸ

- Honest���¶����Ƶ�����ͥ�뱦������Ʒ������վ

- �۸�ս�����£��߳ɱ�������ֻ����˳��ѩ�ϼ�˪��

- ȫ���˴�������ƽ�������ƽ���ҵ������ƽ̨ ��